Roban datos de un ordenador por medio del ventilador: así lo han hecho

Descubren un método para robar datos de un ordenador --incluso aislado de cualquier red-- mediante las vibraciones generadas por el ventilador.

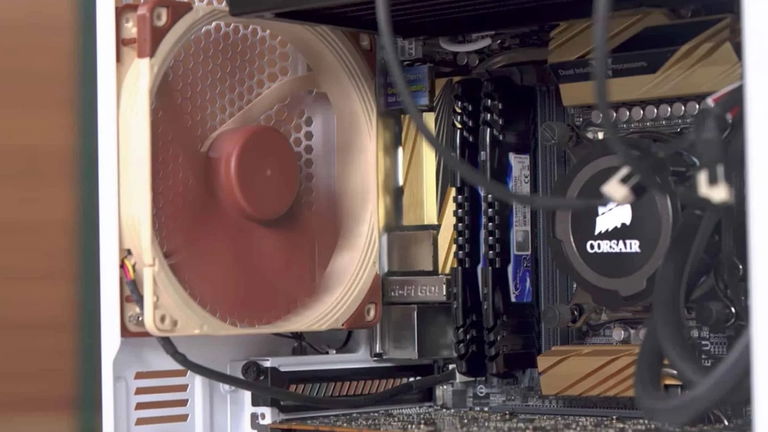

Un grupo de académicos de la Universidad Ben-Gurión del Néguev --situada en Israel-- ha encontrado un camino muy ingenioso para robar datos de un ordenador usando las vibraciones generadas por el ventilador de refrigeración del mismo. Aunque parezca algo absurdo, es realmente interesante puesto que este experimento ha sido realizado con el fin de mejorar la seguridad de ordenadores y servidores air-gapped.

Los estudios de Guri no se basan en atacar ordenadores, sino en pensar formas alternativas de cómo alguien podría sacar información del mismo sin ser detectado

Este término se refiere a aquellas computadoras que están aisladas de Internet, conectándose solamente a una red interna o en su defecto a ninguna. Así funcionan, por ejemplo, los ordenadores gubernamentales o militares --así como también de compañías privadas-- que mantienen archivos secretos. Este bloqueo se puede hacer tanto de manera física como mediante software, pero está pensado para evitar el contacto con el exterior y, por tanto, cualquier interacción con un eventual atacante.

No obstante, aunque un hacker no pueda acceder a este ordenador mediante Internet, sí que podrá hacerlo si está frente a él; y ese es el motivo por el que este tipo de iniciativas son muy importantes.

Te interesa | Google gasta millones al año en ‘hackear’ sus dispositivos

El autor principal de esta investigación, Mordechai Guri, ya ha desarrollado otras muchas en las que encuentra precisamente modos de vulnerar la seguridad de este tipo de sistemas y enviar información al exterior sin ser detectados. No obstante, en todos ellos debes estar presente. Es la misma persona que en 2017 publicó como extraer datos de ordenadores analizando las pulsaciones de luz del LED de un disco duro, así como ha desarrollado otros muchos sistemas para alterar la seguridad de ordenadores con cortafuegos air-gap.

AiR-ViBeR: la técnica para robar datos mediante las vibraciones del ventilador

Como decimos, el atacante debe tener acceso físico al ordenador. De este modo podrá introducir un software que será el encargado de generar el movimiento del ventilador, algo que se puede hacer modificando la velocidad del mismo. Posteriormente solo necesitará usar el acelerómetro de su teléfono móvil --que estará colocado en el mismo escritorio que el ordenador o en el adyacente-- para recoger esas vibraciones.

Un teléfono necesitará ser conectado en el mismo escritorio en el que está el ordenador aislado, o bien en una mesa adyacente

Las inaudibles vibraciones del ventilador están estrechamente relacionadas con la velocidad de funcionamiento del mismo, por lo que puede usarse como vulnerabilidad física

Un acelerómetro es un componente electrónico presente en todos los teléfonos móviles. Su función es detectar movimiento; es el sensor encargado de que la pantalla cambie de vertical a horizontal cuando gires el teléfono, entre otras cosas. Este es el mismo sensor que está ubicado en los coches encargado de detectar aceleraciones muy bruscas para activar el airbag. Pero también puede ser usado para registrar vibraciones.

Como curiosidad, el acelerómetro también ha sido usado en el pasado para hackear teléfonos. En concreto, investigadores de la Universidad de Alabama hace tan solo unos meses lograron un método para usar el acelerómetro de los teléfonos para escuchar las conversaciones de las personas. Como este sensor detecta vibraciones, y las voces per se son vibraciones, pueden ser registradas mediante este método.

Observamos que las computadoras vibran a una frecuencia correlacionada con la velocidad de rotación de sus ventiladores internos. Estas vibraciones inaudibles afectan a toda la estructura en la que se encuentra el ordenador. Nuestro método se basa en la capacidad del malware de controlar las vibraciones generadas por un ordenador, regulando la velocidad de sus ventiladores internos. Mostramos que las vibraciones encubiertas generadas por el malware pueden ser detectadas por los smartphones cercanos a través de los acelerómetros sensibles integrados

Por lo tanto, el atacante --que tiene acceso físico al ordenador-- tiene una forma tanto de enviar la información hacia el exterior sin ser detectado, como de registrar esos datos sin que nadie se de cuenta. Pero aún sin tener acceso físico al ordenador, también habría una pequeña posibilidad de robar los datos mediante este método: tendría que instalar un programa no solo en el ordenador aislado, sino también en el smartphone de alguna persona que tenga acceso a él esperando que, en algún momento, y con un poco de suerte, lo sitúe junto al ordenador del que nos interesa extraer los datos.

No obstante, aún consiguiendo instalar una app maligna en el teléfono de esa persona, esta aplicación tendría que solicitar permiso al usuario para usar el acelerómetro, por lo que es muy poco probable.

Pero esto obviamente no es cosa de unos pocos minutos, sino que es una ardua tarea que puede tomar incluso horas dependiendo del tamaño de la información que se quiera robar. Es un método extremadamente lento que solo nos permite transmitir medio bit por segundo, situando este método de robo de datos como el más lento que el equipo de investigadores ha detectado nunca.