Microsoft soluciona un fallo de Windows después de 24 años

Microsoft ha solucionado un bug descubierto en 1996 que permitía crear o modificar archivos con derechos de administrador.

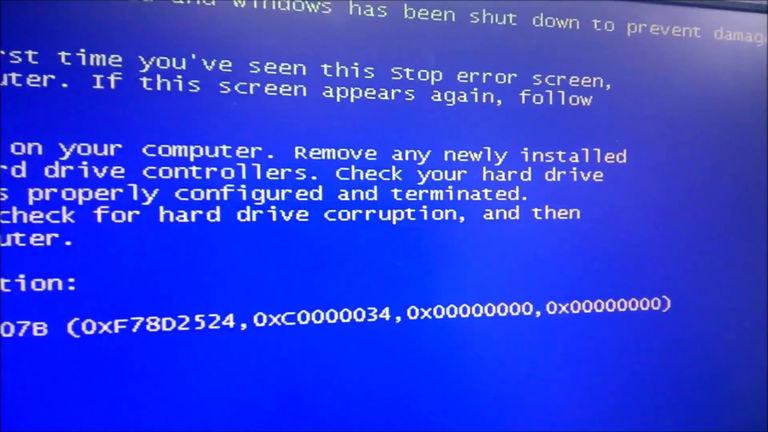

Microsoft es el sistema operativo de ordenador con más cuota de mercado, pero no es lo único por lo que es conocido: su falta de optimización y sus famosas pantallas azules provocadas por fallos. Y ha ocurrido algo muy inusual con respecto a los bugs: la última actualización, lanzada la semana pasada, ha solucionado 111 fallos catalogados como «vulnerabilidades y exposiciones comunes», 16 de las cuales eran críticas. Pero nos llama especialmente la atención una de las vulnerabilidades menores en concreto, conocida desde hace 24 años, y que no había sido parcheada hasta ahora: CVE-2020-1048.

Se le conoce como PrintDemon --el demonio de la impresión-- y fue descubierta en Windows Cairo NT 4.0 --1996-- y está relacionada con la cola de impresión de Windows. Dado que se trata de una vulnerabilidad muy antigua, está presente en casi todos las versiones de Windows --otro motivo más para dejar de usar versiones que ya no tienen soporte--.

Cómo la cola de impresión pudo ser usada para tener derecho de administrador durante 24 años

De acuerdo con Microsoft, esta vulnerabilidad permite ejecutar código arbitrario con derechos de administrador, lo que podría resultar en que alguien tenga control para instalar programas, ver, modificar o incluso eliminar datos y hasta crear nuevas cuentas de usuario con derecho de administrador. Afortunadamente, este fallo no puede ser usado para hackear ordenadores de forma remota, motivo probablmente por el que Microsoft nunca le prestaría mayor atención.

La cola de impresión fue diseñada para almacenar aquellos elementos que se han enviado a imprimir, de modo que estén a resguardo esperando a ser impresos en caso de que la impresora se apague, atasque o se quede sin tinta --fallos que son muy probables debido al carácter mecánico de estos aparatos--, pero sin que ocupe lugar en la RAM.

Concretamente el fallo presente en el mecanismo de Windows Printer Spooler nos permitía configurar mediante PowerShell una nueva impresora ficticia siempre y cuando se haya instalado un controlador de bajo nivel. Dado que este sistema está diseñado para que cualquier programa pueda usar este sistema sin restricciones, se puede enviar a imprimir archivos a las carpetas protegidas de Windows, modificando de esta manera los archivos más peligrosos de nuestro sistema operativo.

Pero esto no es posible si inmediatamente después de enviar el archivo a la cola de impresión se frusta de forma intencionada la cola de impresión para deje de funcionar. De esta manera, el archivo se guardará pero no se tratará de imprimir, puesto que no surtiría efecto. En cambio, al guardarse, cuando el ordenador se reinicie, Print Spooler no usará nuestro usuario, sino los privilegios del propio sistema, siendo posible crear y modificar archivos del sistema operativo.